Fikk tittelen deg til å undre? Fornorskning av innarbeidede engelske begrep kan være vanskelig, og det å oversette «.zip» til «glidelåsbasert» er kanskje litt drøyt. Uansett, vi starter med å løselig definere to begrep.

Phishing: En betegnelse på digital snoking, eller «nettfisking» eller sensitiv informasjon som passord eller kredittkortnummer. En vanlig fremgangsmåte kan være at angriperen, via e-post eller SMS, utgir seg for å være et kredittkortselskap, og lurer offeret inn på en nettside som til forveksling er lik den ekte nettsiden. På den falske nettsiden blir offeret bedt om å logge inn, og slik slår angriperne kloen i passord og kan misbruke kredittkortet.

Zip: Zipper er engelsk for glidelås, men det er også et filformat for å som brukes for å komprimere én eller flere filer til én mindre zip-fil. Zip har vært i bruk siden tidlig 1990-tall, og er fremdeles populært. Google lanserte også .zip som et nytt toppnivådomene i 2023. Dette betyr at en nettsideadresse nå kan slutte på .zip på samme måte som den kan slutte på .no og .com.

Phishing med Zip

Så lenge folk har klikket på lenker på internett, har alltid en lenke som slutter på .zip betydd at dette er et filarkiv som kan lastes ned. Takket være Google, er det ikke lenger slik. Med en lenke som dette: Last ned finansrapporten vår her eller Last ned vedlegget her kan mange la seg lure.

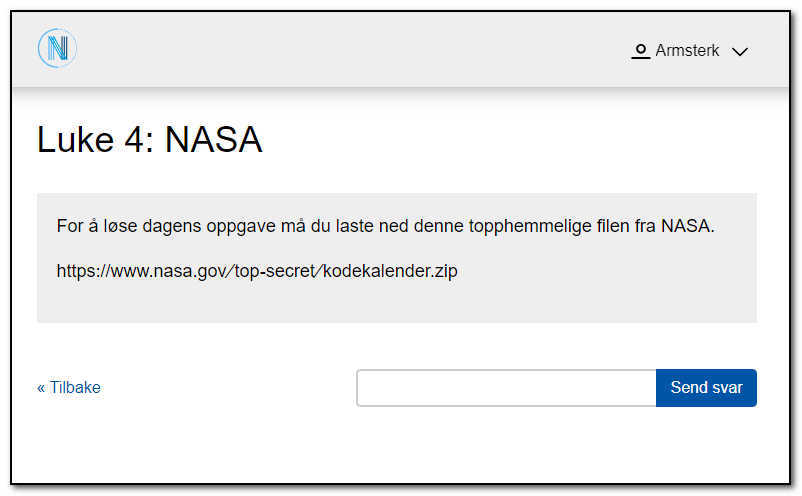

Hver påske og advent arrangerer vi Novacare Kodekalender, som består av daglige oppgaver der man kan konkurrere om å løse kode-relaterte oppgaver. Og forhåpentligvis lære noe nytt.

En av oppgavene for advent 2023 så sånn ut, med en URL som tilsynelatende leder til en zip-fil på nasa.gov. Hvis du kopierer lenken inn i nettleseren din, lastes det ned en zip-fil – men den kommer ikke fra Nasa!

Hvordan fungerer det? Jo i oppgaven over er det et @-tegn som er skrevet med så liten font at et er helt usynlig. Lenken ser i realiteten slik ut:

https://www.nasa.gov∕top-secret∕@kodekalender.zip

Så hvilken funksjon har dette @-tegnet i URLen? La oss hoppe videre til en type autentisering.

Grunnleggende autentisering

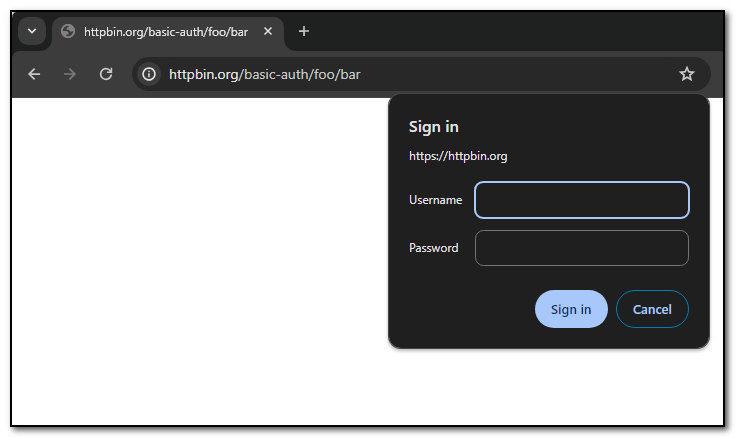

Basic authentication er en mekanisme som lar nettlesere sende med brukernavn og passord når de sender en forespørsel. Du har kanskje lagt merke til pålogging av denne typen, der nettleseren kontrollerer selve påloggingsvinduet?

Dette er basic authentication og du kan teste selv.

- Url: https://httpbin.org/basic-auth/foo/bar

- Brukernavn: foo

- Passord: bar

Det er mulig å lage en lenke på følgende format, som automatisk logger deg inn, uten at du trenger å skrive inn brukernavn/passord:

[brukernavn] : [passord] @ [url]

Eksempel: https://foo:bar@httpbin.org/basic-auth/foo/bar

Konklusjon

Når man kombinerer .zip-domener og basic authentication, kan man lage lenker på formatet som vist over, men her er passordet utelatt:

https://www.nasa.gov∕top-secret∕@kodekalender.zip

Mange kan la seg lure til å dro at man laster ned en zip-fil fra Nasa, eller tilsvarende – men sikkerhetsekspert Troy Hunt er ikke spesielt bekymret over konsekvensene: https://twitter.com/troyhunt/status/1658644304116727808

Uansett, se opp for glidelåsbasert nettfisking – og blir gjerne med på Novacare Kodekalender, når det er ny runde i påsken!